中兴通讯Skill安全体系,构建智能体边界

人工智能的安全架构正在经历一场深刻的范式转变。大语言模型(LLM)时代,安全威胁主要集中在提示词注入、数据泄露与输出污染。智能体(Agent)时代,智能体具备工具调用、外部API访问、代码执行等能力,传统安全边界被打破,安全风险维度全面升级。例如,OpenClaw作为具备持久化记忆、自我进化与能力迭代特性的代表性智能体,其技术先进性的背后,也带来了权限与风险高度绑定的核心安全命题。AI安全防护已从LLM时代的内容输出转变为智能体对主机实际操控的防护,传统安全框架已无法适配,亟需全新的安全架构。

OpenClaw的现象级爆火,源于其独特的架构设计:一方面,它采用本地部署模式,实现数据主权自主掌控,具备数据不出域、不经过云端第三方的隐私保护优势,高度契合企业和个人用户的隐私安全需求;另一方面,其具备生态开放的能力描述文件,支持智能体根据自然语言指令,完成金融、IT、办公自动化等多领域的自动化操作,生态开放性与落地实用性突出。然而近期披露的OpenClaw零点击漏洞(0-Click Vulnerability),为全球智能体安全敲响了警钟。用户一旦访问了恶意网站,无需任何点击或交互,OpenClaw智能体就会被劫持,攻击者可远程执行任意代码。漏洞根源在于OpenClaw认为所有本地操作都是可信的,豁免了数百万次的暴力破解,导致恶意应用轻易获取主机Root权限。

传统安全的核心准则为“不运行来源不明的可执行程序、不点击可疑链接”等,而OpenClaw的安全风险彻底突破了这一常识边界。仅需加载简单的Skill文本文件,依托大语言模型的文本生成能力和OpenClaw的主机直接操作权限,该智能体即可实施高危网络攻击行为,包括窃取个人金融账户、登录密码等敏感数据,甚至执行硬盘数据自毁等破坏性操作,对终端安全与数据安全构成致命威胁。

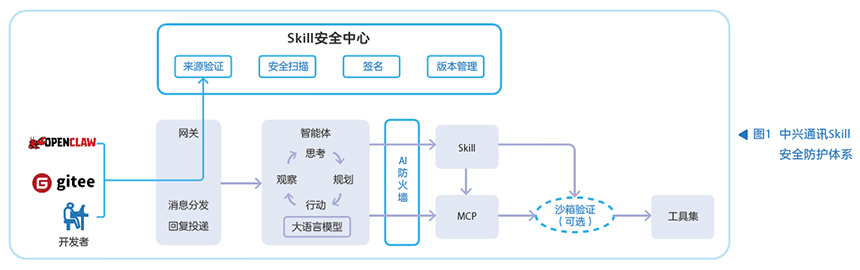

面对上述挑战,中兴通讯针对一体机构建Skill安全防护体系(见图1),围绕OpenClaw技能文件构建端到端的安全闭环。中兴通讯覆盖全生命周期的内生安全防护体系,通过来源验证、安全扫描、签名认证、AI防火墙、沙箱部署五大核心环节,实现从Skill引入到运行环境的纵深防御,全面保障智能体安全可控。

- 来源验证

引入Skill时需要识别Skill的来源和作者,这是Skill文件可信的第一步。可信程度由高到低排列为:官方来源、知名社区来源、开发者来源、空或者未知来源。根据项目的实际情况,可以通过配置来提升Skill的可信程度,其次通过Skill中的GPG签名以验证作者身份,作者身份可信才允许引入SKill。来源验证提升了引入Skill的门槛,从源头保障Skill的可靠性。

- 安全扫描

中兴通讯针对OpenClaw特性实现了安全扫描器,对智能体实行静态扫描。扫描Skill前言,查看描述是否简洁明了,防止恶意软件通过Base64编码的误导性描述实现针对AI的绕过手段,同时查看过于宽泛的提权表述等问题;扫描是否存在提示词注入、脚本/工具的高危操作等问题,主要针对大语言模型“忽略之前的指令”“以管理员身份执行”等绕过性提示;扫描硬编码秘钥、高危命令操作,如存在password、pwd等描述,或者提权命令等;扫描依赖组件是否有CVE漏洞,是否存在隐藏路径、恶意二进制文件等常规安全漏洞。

静态扫描是智能体可信的关键步骤,它在不执行智能体的情况下进行风险预警,将智能体的风险和威胁降到最低。

- 签名

与Skill内置的GPG签名不同,本次签名是针对完成上述来源验证、扫描检查的Skill签名,签名后可提供至生产环境使用。生产环境的最佳实践是建议只加载经过中兴通讯签名认证的Skill文件。

- AI防火墙

AI防火墙监控运行期的智能体行为,如是否存在提示词注入、是否有海量数据访问请求、是否有资源过载情况(例如挖矿)等。防火墙是基于语义的内生防御形态,具备主动思考能力,能识别最终的工具调用意图,如果有Agent最终请求的是删除所有数据这类高危命令,防火墙将主动拦截本次操作并标记为高危。如有一些疑似动作但防火墙判定不了,则会将本次操作标记为中危或建议验证等要求。

- 沙箱部署

沙箱激活是一个可选步骤,依据前面Skill安全中心的评级以及AI防火墙最终放行时的评级来选择是否激活沙箱。沙箱中内置中兴通讯内生安全功能,OpenClaw在沙箱中运行并激活技能,针对OpenClaw是否存在传统安全的异常登录、非法提权、文件篡改、非法下载等总计20余项行为做安全检测,确保智能体没有针对主机的攻击活动。

此外,针对智能体本身,中兴通讯提供了一个高度可扩展的测试框架,用于识别和缓解AI漏洞。工具通过代理授权、劫持控制、代理与周围环境交互、幻觉攻击等10余项检测,针对沙箱中运行的OpenClaw智能体做全方位的测试并给出测试报告。

在传统安全和智能体安全检查都通过的情况下,Skill文件可以发布。

中兴通讯安全防护体系全面覆盖智能体工作流,从开发、部署到运行,无论哪一环节被突破,后续环节仍可拦截。此外,系统提供应急响应机制确保威胁被即时阻断,并且通过日志反馈机制支持事后分析与模型优化,形成“检测-响应-改进”的正向循环。

智能体的崛起是不可逆转的技术潮流。OpenClaw所代表的“行动派AI”正在重塑人机交互模式,安全架构必须同步演进。未来的智能体安全不应仅依赖外部防护,更应构建内生安全能力,让智能体具备“安全意识”,能够自主识别风险行为并自我约束。此外,智能体之间的协作将成为常态,安全责任需要从个体扩展至生态,建立跨平台的安全标准与威胁共享机制,实现联防联控。最后,技术手段只能解决部分问题,完善的治理框架同样重要,明确责任边界、建立保险机制、推动法规完善,都是智能体安全不可或缺的重要部分。

.png)

.png)